Apa saja tantangan keamanan yang terkait dengan IoT? Pertanyaan ini semakin relevan seiring meluasnya penggunaan perangkat pintar dalam kehidupan sehari-hari. Dari rumah pintar hingga kota cerdas, perangkat Internet of Things (IoT) menawarkan kenyamanan dan efisiensi, namun juga membuka celah keamanan yang perlu diwaspadai.

Konektivitas yang menjadi kekuatan IoT, juga menjadi kelemahannya jika tidak dikelola dengan baik. Mari kita telusuri berbagai ancaman yang mengintai di balik kemudahan teknologi ini.

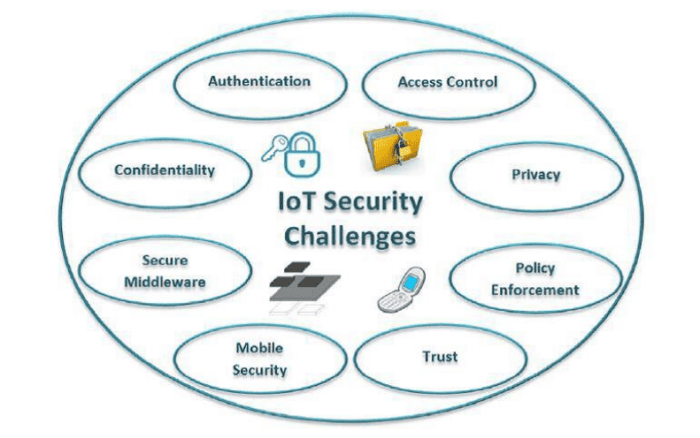

Tantangan keamanan dalam ekosistem IoT sangat kompleks dan multi-faceted. Perangkat yang beragam, protokol komunikasi yang berbeda, dan kurangnya standar keamanan yang konsisten menciptakan lingkungan yang rentan terhadap serangan siber. Ancaman ini mencakup kerentanan perangkat keras dan perangkat lunak, ancaman jaringan seperti serangan DDoS, pencurian data, serta masalah manajemen dan pembaruan perangkat dalam skala besar.

Memahami aspek-aspek ini krusial untuk membangun sistem IoT yang aman dan andal.

Kerentanan Perangkat IoT

Perangkat Internet of Things (IoT) memiliki kerentanan keamanan yang beragam, berasal dari desain perangkat keras dan perangkat lunak yang kurang aman, hingga praktik manajemen perangkat yang buruk. Kerentanan ini menciptakan celah yang dapat dieksploitasi oleh penyerang untuk berbagai tujuan jahat, mulai dari pencurian data hingga pengacauan sistem.

Kerentanan Perangkat Keras dan Perangkat Lunak

Perangkat IoT seringkali memiliki prosesor dengan daya komputasi rendah dan memori terbatas, yang membatasi kemampuannya untuk menjalankan perangkat lunak keamanan yang kompleks dan mutakhir. Kerentanan perangkat keras meliputi komponen yang rentan terhadap manipulasi fisik, sementara kerentanan perangkat lunak meliputi bug dalam sistem operasi, aplikasi, dan firmware.

Perkembangan metaverse saat ini menarik perhatian banyak pihak, karena dampaknya yang luas. Kita bisa melihat bagaimana dampak sosial dan budaya dari metaverse ini akan berkembang, seperti yang dibahas di sini: Apa saja dampak sosial dan budaya dari metaverse?

. Hal ini tentu akan mempengaruhi industri hiburan secara signifikan, dengan munculnya pengalaman interaktif baru. Bayangkan bagaimana metaverse akan mempengaruhi industri hiburan di masa mendatang. Semua ini bergantung pada kemajuan teknologi VR dan AR, dan prediksi perkembangannya di tahun 2025 dapat dilihat di Bagaimana perkembangan teknologi VR dan AR di tahun 2025?

. Kesimpulannya, kita akan menyaksikan transformasi besar dalam cara kita berinteraksi dan menikmati hiburan.

Contohnya, kekurangan enkripsi yang tepat pada firmware dapat memungkinkan penyerang untuk mengakses dan memodifikasi perangkat lunak secara ilegal.

Celah Keamanan pada Perangkat IoT dengan Prosesor Lemah

Perangkat IoT dengan prosesor lemah lebih rentan terhadap serangan karena kemampuan pemrosesan dan keamanan yang terbatas. Penyerang dapat memanfaatkan keterbatasan ini untuk menjalankan serangan yang menghabiskan banyak sumber daya atau melakukan serangan brute-force untuk mendapatkan akses yang tidak sah.

Contohnya, serangan denial-of-service (DoS) dapat dengan mudah melumpuhkan perangkat dengan sumber daya yang terbatas.

Perbandingan Kerentanan Keamanan Berdasarkan Jenis Koneksi

| Jenis Koneksi | Kerentanan Umum | Tingkat Risiko |

|---|---|---|

| Wi-Fi | Intersepsi data, serangan man-in-the-middle, serangan deauthentication | Sedang

|

| Koneksi Seluler | Penyadapan data, serangan SIM swapping, serangan SS7 | Tinggi |

Protokol Komunikasi yang Tidak Aman

Penggunaan protokol komunikasi yang tidak aman, seperti protokol yang tidak terenkripsi atau menggunakan enkripsi yang lemah, secara signifikan meningkatkan risiko keamanan. Contohnya, penggunaan protokol HTTP yang tidak terenkripsi memungkinkan penyerang untuk mencegat data yang ditransmisikan antara perangkat IoT dan server.

Contoh Skenario Serangan yang Memanfaatkan Kerentanan Perangkat Lunak

Sebuah skenario serangan yang mungkin adalah penyerang mengeksploitasi kerentanan pada firmware kamera keamanan rumahan. Dengan memanfaatkan kerentanan ini, penyerang dapat mengambil alih kontrol kamera, mengakses rekaman video, dan bahkan menggunakan kamera untuk melakukan pengawasan ilegal.

Ancaman Keamanan Jaringan: Apa Saja Tantangan Keamanan Yang Terkait Dengan IoT?

Perangkat IoT yang terhubung ke jaringan rentan terhadap berbagai ancaman keamanan jaringan. Perangkat yang tidak terlindungi dapat menjadi titik masuk bagi penyerang untuk mengakses jaringan internal dan perangkat lain yang terhubung.

Ancaman Keamanan Jaringan yang Mempengaruhi Perangkat IoT, Apa saja tantangan keamanan yang terkait dengan IoT?

Ancaman ini meliputi serangan Distributed Denial of Service (DDoS), yang dapat melumpuhkan perangkat dan layanan, serta penyadapan data, yang memungkinkan penyerang untuk mencuri informasi sensitif. Perangkat IoT yang tidak terlindungi juga dapat digunakan sebagai bagian dari botnet untuk melakukan serangan siber skala besar.

Perangkat IoT yang Tidak Terlindungi sebagai Pintu Masuk Penyerang

Perangkat IoT yang tidak aman, seperti kamera keamanan dengan kata sandi default, dapat menjadi pintu masuk bagi penyerang untuk mengakses jaringan internal. Setelah mendapatkan akses, penyerang dapat menargetkan perangkat lain di jaringan, seperti server atau komputer pribadi.

Perbandingan Protokol Keamanan Jaringan

| Nama Protokol | Keunggulan | Kelemahan | Tingkat Keamanan |

|---|---|---|---|

| WPA2 | Standar yang luas, relatif aman | Rentan terhadap beberapa serangan, termasuk KRACK | Sedang |

| WPA3 | Lebih aman daripada WPA2, lebih tahan terhadap serangan | Penerapan yang masih terbatas | Tinggi |

Risiko Keamanan Penggunaan Jaringan Publik

Menggunakan jaringan publik, seperti Wi-Fi publik, untuk menghubungkan perangkat IoT meningkatkan risiko keamanan karena jaringan tersebut biasanya tidak terenkripsi dan mudah diakses oleh penyerang. Data yang ditransmisikan melalui jaringan tersebut dapat dengan mudah disadap.

Langkah Pencegahan untuk Melindungi Jaringan

Langkah-langkah pencegahan meliputi penggunaan kata sandi yang kuat dan unik untuk setiap perangkat IoT, pembaruan perangkat lunak secara teratur, penggunaan firewall, dan implementasi protokol keamanan jaringan yang kuat, seperti WPA3.

Ancaman Keamanan Data

Perangkat IoT seringkali mengumpulkan sejumlah besar data, yang dapat mencakup informasi sensitif seperti lokasi, kebiasaan, dan preferensi pengguna. Data ini rentan terhadap pencurian, pelanggaran privasi, dan penyalahgunaan.

Jenis Ancaman Keamanan Data

Ancaman ini meliputi pencurian data, di mana informasi sensitif dicuri oleh penyerang, dan pelanggaran privasi, di mana data pribadi digunakan tanpa izin atau persetujuan pengguna. Data yang dikumpulkan oleh perangkat IoT juga dapat digunakan untuk tujuan yang tidak etis, seperti profil perilaku pengguna untuk iklan yang ditargetkan.

Contoh Penyalahgunaan Data

Contohnya, data lokasi yang dikumpulkan oleh perangkat pelacak kebugaran dapat digunakan untuk melacak pergerakan seseorang tanpa sepengetahuan mereka. Data ini dapat disalahgunakan untuk tujuan kejahatan, seperti perampokan atau penculikan.

Pentingnya Enkripsi Data

Enkripsi data sangat penting untuk melindungi informasi sensitif yang dikumpulkan oleh perangkat IoT. Dengan mengenkripsi data, kita dapat memastikan bahwa hanya pihak yang berwenang yang dapat mengaksesnya, bahkan jika data tersebut disadap oleh penyerang.

Perkembangan metaverse menimbulkan banyak pertanyaan, salah satunya adalah dampak sosial dan budayanya. Kita bisa melihat lebih dalam mengenai hal ini di artikel Apa saja dampak sosial dan budaya dari metaverse?. Dampaknya pun berimbas pada industri hiburan, bagaimana metaverse akan mempengaruhi industri hiburan?

menjadi pertanyaan krusial. Tentu saja, semua ini tak lepas dari kemajuan teknologi pendukungnya, seperti bagaimana perkembangan teknologi VR dan AR di tahun 2025? yang akan sangat menentukan bentuk dan fungsi metaverse di masa depan. Kesimpulannya, perkembangan metaverse merupakan fenomena yang kompleks dan berdampak luas.

Metode Otentikasi yang Lemah

Metode otentikasi yang lemah, seperti penggunaan kata sandi default atau mekanisme otentikasi yang tidak aman, dapat meningkatkan risiko keamanan data. Penyerang dapat memanfaatkan kelemahan ini untuk mendapatkan akses yang tidak sah ke perangkat dan data yang dikumpulkannya.

Langkah Pengamanan Data

Langkah-langkah untuk mengamankan data meliputi penggunaan enkripsi yang kuat untuk melindungi data saat transit dan saat disimpan, implementasi kontrol akses yang ketat untuk membatasi akses ke data, dan pembaruan perangkat lunak secara teratur untuk memperbaiki kerentanan keamanan.

Pertanyaan Populer dan Jawabannya

Apa perbedaan antara serangan DDoS dan penyadapan data pada perangkat IoT?

Serangan DDoS membanjiri perangkat IoT dengan lalu lintas sehingga membuatnya tidak dapat diakses. Penyadapan data melibatkan akses ilegal ke informasi sensitif yang disimpan atau diproses oleh perangkat IoT.

Bagaimana cara memastikan perangkat IoT saya selalu diperbarui?

Aktifkan fitur pembaruan otomatis jika tersedia. Periksa secara berkala situs web produsen untuk pembaruan keamanan dan instal secara manual jika perlu.

Apa yang harus saya lakukan jika saya mencurigai perangkat IoT saya telah diretas?

Ubah kata sandi perangkat Anda, pisahkan perangkat dari jaringan, dan laporkan insiden tersebut kepada produsen dan otoritas yang berwenang.