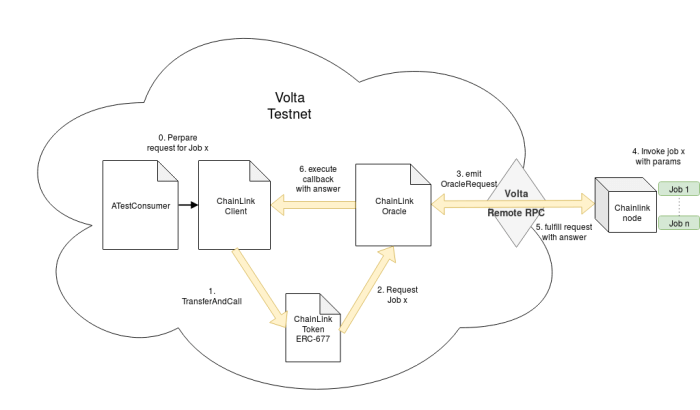

Pengantar Keamanan Node Chainlink

Bagaimana cara mengamankan node Chainlink? – Keamanan node Chainlink sangat krusial bagi kelangsungan dan kepercayaan ekosistem blockchain. Node Chainlink berperan vital dalam menghubungkan kontrak pintar dengan data dunia nyata, sehingga kerentanan keamanan pada node dapat berdampak luas, mulai dari manipulasi data hingga kerugian finansial yang signifikan bagi pengguna dan pengembang.

Operator node Chainlink menghadapi berbagai risiko keamanan yang kompleks. Kegagalan dalam mengamankan node dapat mengakibatkan hilangnya aset digital, reputasi buruk, dan bahkan tuntutan hukum. Oleh karena itu, pemahaman yang mendalam tentang potensi ancaman dan langkah-langkah mitigasi sangatlah penting.

Risiko Keamanan Node Chainlink

Berbagai jenis serangan dapat mengancam integritas dan operasional node Chainlink. Serangan ini dapat berasal dari berbagai sumber, baik internal maupun eksternal, dan dapat memanfaatkan kelemahan dalam konfigurasi node, perangkat lunak, atau bahkan proses operasional.

- Serangan Denial-of-Service (DoS): Serangan ini bertujuan untuk membuat node tidak dapat diakses atau beroperasi secara normal dengan membanjiri node dengan permintaan yang berlebihan.

- Serangan Man-in-the-Middle (MitM): Serangan ini memungkinkan penyerang untuk mencegat dan memanipulasi komunikasi antara node Chainlink dan kontrak pintar atau sumber data.

- Serangan Exploit Kerentanan Perangkat Lunak: Serangan ini mengeksploitasi celah keamanan dalam perangkat lunak yang menjalankan node Chainlink, memungkinkan penyerang untuk mengambil alih kontrol node.

- Serangan Kompromi Kunci Pribadi: Jika kunci pribadi node Chainlink dicuri atau dikompromikan, penyerang dapat mengendalikan node dan memanipulasi data yang dikirimkannya.

Ancaman Keamanan Umum Node Chainlink

Berikut beberapa ancaman keamanan umum yang perlu diperhatikan oleh operator node Chainlink:

- Perangkat Keras yang Tidak Aman: Penggunaan perangkat keras yang tidak aman atau usang dapat meningkatkan risiko serangan.

- Konfigurasi yang Salah: Konfigurasi node yang salah atau tidak aman dapat membuka celah keamanan yang dapat dieksploitasi oleh penyerang.

- Perangkat Lunak yang Usang: Menggunakan perangkat lunak yang usang dapat meningkatkan kerentanan terhadap serangan yang telah diketahui.

- Keamanan Jaringan yang Lemah: Koneksi jaringan yang tidak aman dapat memudahkan penyerang untuk mengakses node Chainlink.

- Praktik Keamanan yang Buruk: Kurangnya kesadaran keamanan dan praktik keamanan yang buruk dapat meningkatkan risiko serangan.

Perbandingan Kerentanan Berbagai Jenis Node Chainlink

Tingkat kerentanan node Chainlink terhadap serangan bervariasi tergantung pada jenis node dan implementasinya. Berikut perbandingan tingkat kerentanan (skala 1-5, 5 paling rentan):

| Jenis Node | DoS | MitM | Exploit Perangkat Lunak | Kompromi Kunci Pribadi |

|---|---|---|---|---|

| Node Sederhana (kurang terproteksi) | 5 | 4 | 5 | 5 |

| Node dengan Keamanan Dasar (firewall, update reguler) | 3 | 2 | 3 | 4 |

| Node dengan Keamanan Tingkat Tinggi (enkripsi penuh, monitoring ketat) | 1 | 1 | 2 | 3 |

Perlu diingat bahwa ini hanyalah gambaran umum, dan tingkat kerentanan sebenarnya dapat bervariasi tergantung pada banyak faktor.

Praktik Keamanan Terbaik untuk Node Chainlink: Bagaimana Cara Mengamankan Node Chainlink?

Mengamankan node Chainlink Anda sangat krusial untuk memastikan operasional yang andal dan mencegah potensi kerugian finansial. Praktik keamanan yang tepat meliputi konfigurasi yang aman, perlindungan terhadap serangan, dan pemantauan yang konsisten. Berikut ini beberapa langkah penting yang perlu Anda perhatikan.

Peroleh insight langsung tentang efektivitas Bagaimana Chainlink digunakan dalam NFT? melalui studi kasus.

Konfigurasi dan Pemeliharaan Node Chainlink yang Aman

Konfigurasi awal node Chainlink merupakan langkah pertama yang vital. Penggunaan kata sandi yang kuat dan unik, serta pembaruan rutin terhadap perangkat lunak node, sangat penting untuk mencegah eksploitasi kerentanan keamanan. Pastikan Anda selalu menggunakan versi terbaru dari perangkat lunak Chainlink dan ikuti panduan resmi untuk konfigurasi yang optimal. Selain itu, pembatasan akses fisik ke server yang menjalankan node juga merupakan langkah pencegahan yang efektif.

- Gunakan kata sandi yang kuat dan unik untuk setiap akun dan layanan yang terkait dengan node Chainlink Anda.

- Aktifkan verifikasi dua faktor (2FA) untuk semua akun yang terkait dengan node.

- Lakukan pembaruan rutin terhadap perangkat lunak node Chainlink untuk mengatasi kerentanan keamanan yang telah ditemukan.

- Batasi akses fisik ke server yang menjalankan node Chainlink Anda.

Perlindungan terhadap Serangan Denial-of-Service (DoS)

Serangan DoS bertujuan untuk membuat node Anda tidak dapat diakses dengan membanjiri permintaan. Strategi mitigasi meliputi penggunaan firewall yang terkonfigurasi dengan baik, pembatasan laju permintaan, dan implementasi sistem deteksi intrusi. Dengan melakukan langkah-langkah ini, Anda dapat mengurangi risiko gangguan operasional akibat serangan DoS.

- Konfigurasikan firewall untuk memblokir lalu lintas yang mencurigakan.

- Implementasikan mekanisme pembatasan laju permintaan untuk membatasi jumlah permintaan yang diterima dalam periode waktu tertentu.

- Gunakan sistem deteksi intrusi (IDS) untuk mendeteksi dan menanggapi serangan DoS secara real-time.

Penggunaan Enkripsi yang Kuat

Enkripsi yang kuat melindungi data yang ditransmisikan antara node Chainlink dan jaringan lainnya. Penggunaan protokol enkripsi seperti TLS 1.3 atau yang lebih baru sangat disarankan untuk mengamankan komunikasi. Pastikan sertifikat SSL yang digunakan valid dan diperbarui secara berkala. Jangan pernah menggunakan enkripsi yang lemah atau usang.

- Gunakan protokol enkripsi TLS 1.3 atau yang lebih baru untuk mengamankan komunikasi antara node Chainlink dan jaringan lainnya.

- Pastikan sertifikat SSL yang digunakan valid dan diperbarui secara berkala.

- Hindari penggunaan enkripsi yang lemah atau usang.

Implementasi Kontrol Akses yang Ketat

Kontrol akses yang ketat membatasi siapa yang dapat mengakses dan mengelola node Chainlink Anda. Penggunaan prinsip “least privilege” – memberikan hanya akses minimum yang dibutuhkan – sangat penting. Implementasikan mekanisme autentikasi dan otorisasi yang kuat, dan pantau secara teratur log akses untuk mendeteksi aktivitas yang mencurigakan.

Untuk pemaparan dalam tema berbeda seperti Bagaimana cara melaporkan bug atau masalah di Chainlink?, silakan mengakses Bagaimana cara melaporkan bug atau masalah di Chainlink? yang tersedia.

- Gunakan prinsip “least privilege” untuk membatasi akses ke node Chainlink Anda.

- Implementasikan mekanisme autentikasi dan otorisasi yang kuat, seperti otentikasi berbasis kunci publik.

- Pantau secara teratur log akses untuk mendeteksi aktivitas yang mencurigakan.

Deteksi dan Tanggapan terhadap Insiden Keamanan

Mekanisme pemantauan yang komprehensif memungkinkan deteksi dini terhadap insiden keamanan. Ini meliputi pemantauan log sistem, penggunaan sistem peringatan dini, dan pengembangan rencana tanggap insiden yang terdokumentasi dengan baik. Simulasi serangan dapat membantu menguji keefektifan rencana tanggap insiden Anda.

- Pantau log sistem secara teratur untuk mendeteksi aktivitas yang mencurigakan.

- Gunakan sistem peringatan dini untuk menerima notifikasi tentang potensi ancaman keamanan.

- Kembangkan rencana tanggap insiden yang terdokumentasi dengan baik dan latih tim Anda untuk merespon insiden keamanan secara efektif.

- Lakukan simulasi serangan secara berkala untuk menguji keefektifan rencana tanggap insiden Anda.

Penggunaan Infrastruktur yang Aman

Keamanan node Chainlink sangat bergantung pada infrastruktur yang mendasarinya. Memilih penyedia dan mengamankan infrastruktur fisik serta data sensitif merupakan langkah krusial untuk menjaga operasional node dan integritas data yang diproses.

Berikut ini beberapa langkah penting yang perlu diperhatikan dalam mengamankan infrastruktur node Chainlink Anda.

Pemilihan Penyedia Infrastruktur yang Terpercaya, Bagaimana cara mengamankan node Chainlink?

Memilih penyedia infrastruktur yang tepat adalah langkah pertama yang vital. Pertimbangkan faktor-faktor seperti reputasi penyedia, keandalan layanan, keamanan data, dan kepatuhan terhadap standar keamanan industri. Prioritaskan penyedia yang memiliki pengalaman dalam menangani infrastruktur kriptografi dan menawarkan fitur keamanan yang komprehensif, seperti enkripsi data dan proteksi DDoS.

Pengamanan Infrastruktur Fisik

Keamanan fisik server yang menjalankan node Chainlink sama pentingnya dengan keamanan perangkat lunak. Langkah-langkah pengamanan fisik meliputi:

- Menempatkan server di lokasi yang aman dan terkontrol aksesnya, seperti pusat data yang terjamin keamanannya.

- Menggunakan sistem pengawasan CCTV dan sistem alarm untuk mendeteksi akses yang tidak sah.

- Menerapkan kontrol akses fisik yang ketat, termasuk penggunaan kunci, kartu akses, dan pengawasan keamanan 24/7.

- Melindungi server dari ancaman lingkungan seperti kebakaran, banjir, dan pemadaman listrik dengan sistem cadangan yang memadai.

Perlindungan Data Sensitif

Node Chainlink seringkali menangani data sensitif. Oleh karena itu, perlindungan data merupakan prioritas utama. Praktik terbaik meliputi:

- Menggunakan enkripsi end-to-end untuk melindungi data yang ditransmisikan dan disimpan.

- Menerapkan kontrol akses berbasis peran (RBAC) untuk membatasi akses ke data sensitif hanya untuk pengguna yang berwenang.

- Melakukan audit keamanan secara berkala untuk mengidentifikasi dan mengatasi kerentanan keamanan.

- Mematuhi peraturan dan standar keamanan data yang relevan, seperti GDPR atau CCPA.

Backup dan Recovery Data

Kehilangan data dapat berdampak signifikan pada operasional node Chainlink. Oleh karena itu, strategi backup dan recovery yang handal sangat penting. Langkah-langkah yang perlu dilakukan meliputi:

- Membuat backup data secara teratur dan menyimpannya di lokasi yang terpisah dari server utama.

- Menggunakan teknik backup yang berbeda, seperti backup lokal dan cloud storage, untuk meningkatkan ketahanan terhadap kegagalan.

- Menguji proses recovery data secara berkala untuk memastikan bahwa data dapat dipulihkan dengan cepat dan efisien.

- Menyimpan backup dalam format yang terenkripsi dan aman.

Pembaruan Perangkat Lunak dan Sistem Operasi

Pembaruan perangkat lunak dan sistem operasi secara berkala sangat penting untuk menutup celah keamanan dan melindungi node Chainlink dari serangan malware dan eksploitasi. Mengabaikan pembaruan dapat membuat node rentan terhadap serangan yang dapat mengakibatkan kehilangan data atau kompromi keamanan. Jadwalkan pembaruan secara rutin dan uji coba pembaruan pada lingkungan uji coba sebelum diterapkan pada node produksi.

Manajemen Kunci dan Kredensial

Keamanan node Chainlink sangat bergantung pada manajemen kunci dan kredensial yang efektif. Kehilangan akses ke kunci pribadi Anda dapat mengakibatkan hilangnya kontrol atas node dan aset terkait. Oleh karena itu, memahami dan menerapkan praktik keamanan terbaik sangatlah krusial.

Berikut ini adalah panduan langkah demi langkah untuk memastikan keamanan kunci dan kredensial node Chainlink Anda.

Pembangkitan dan Penyimpanan Kunci Pribadi

Kunci pribadi adalah inti dari keamanan node Chainlink. Menghasilkan dan menyimpannya dengan aman merupakan langkah pertama yang sangat penting. Proses ini harus dilakukan dengan sangat hati-hati, menghindari kesalahan sekecil apapun.

- Gunakan perangkat lunak yang terpercaya dan teruji untuk menghasilkan kunci pribadi. Hindari penggunaan perangkat lunak yang sumbernya tidak jelas atau mencurigakan.

- Simpan kunci pribadi Anda di tempat yang aman, misalnya di perangkat keras khusus (hardware wallet) yang dirancang untuk menyimpan kunci kriptografi. Jangan pernah menyimpan kunci pribadi secara digital di komputer atau smartphone yang terhubung ke internet.

- Buat beberapa cadangan kunci pribadi Anda dan simpan di lokasi yang berbeda secara fisik. Jika terjadi kehilangan atau kerusakan, cadangan ini akan sangat penting.

- Jangan pernah membagikan kunci pribadi Anda kepada siapa pun. Kunci pribadi adalah tanggung jawab Anda sepenuhnya.

- Pertimbangkan untuk menggunakan metode pembagian rahasia (secret sharing) untuk meningkatkan keamanan. Metode ini membagi kunci pribadi Anda menjadi beberapa bagian, sehingga bahkan jika satu bagian hilang atau dicuri, kunci pribadi Anda tetap aman.

Perlindungan Kredensial Akses Node Chainlink

Selain kunci pribadi, kredensial akses seperti kata sandi dan token API juga perlu dilindungi dengan baik. Berikut beberapa metode yang dapat digunakan:

- Gunakan kata sandi yang kuat dan unik untuk setiap akun dan layanan yang terkait dengan node Chainlink Anda. Hindari penggunaan kata sandi yang mudah ditebak.

- Aktifkan verifikasi dua faktor (2FA) untuk setiap akun yang memungkinkan. 2FA menambahkan lapisan keamanan tambahan dengan meminta kode verifikasi selain kata sandi.

- Gunakan pengelola kata sandi yang terpercaya untuk menyimpan dan mengelola kata sandi Anda. Pengelola kata sandi akan membantu Anda membuat dan menyimpan kata sandi yang kuat dan unik.

- Pantau secara berkala aktivitas akun Anda untuk mendeteksi aktivitas mencurigakan. Jika Anda mendeteksi sesuatu yang tidak biasa, segera ubah kata sandi Anda dan laporkan kejadian tersebut.

Praktik Terbaik Manajemen Kunci dan Kredensial

Tabel berikut merangkum praktik terbaik untuk manajemen kunci dan kredensial node Chainlink.

| Praktik | Penjelasan |

|---|---|

| Gunakan hardware wallet | Penyimpanan kunci pribadi yang paling aman. |

| Kata sandi yang kuat dan unik | Hindari kata sandi yang mudah ditebak. |

| Verifikasi dua faktor (2FA) | Lapisan keamanan tambahan untuk mencegah akses yang tidak sah. |

| Pengelola kata sandi | Membantu mengelola kata sandi yang kuat dan unik. |

| Monitoring aktivitas akun | Deteksi aktivitas mencurigakan secara dini. |

| Rotasi kunci secara berkala | Membatasi dampak dari kebocoran kunci. |

Rotasi Kunci Berkala

Rotasi kunci secara berkala adalah praktik keamanan yang penting untuk mengurangi risiko dari kunci yang telah terkompromi. Dengan merotasi kunci secara teratur, Anda membatasi periode waktu di mana kunci yang telah terkompromi dapat digunakan untuk mengakses node Chainlink Anda.

Frekuensi rotasi kunci bergantung pada tingkat risiko dan sensitivitas data yang dikelola oleh node Anda. Sebaiknya Anda menetapkan jadwal rotasi kunci dan mematuhinya dengan ketat. Setelah merotasi kunci, pastikan untuk memperbarui semua kredensial akses yang terkait dengan kunci lama.

Pemantauan dan Audit Keamanan

Keamanan node Chainlink Anda bukan hanya tanggung jawab sekali jalan; ini adalah proses berkelanjutan yang membutuhkan perhatian dan pemantauan konstan. Mengabaikan aspek keamanan dapat berakibat fatal, mulai dari kerugian finansial hingga reputasi yang rusak. Oleh karena itu, memahami bagaimana memantau dan mengaudit keamanan node Anda adalah kunci untuk keberhasilan jangka panjang.

Pemantauan dan audit keamanan yang efektif melibatkan penggabungan berbagai teknik dan alat untuk mendeteksi dan menanggapi ancaman potensial secara proaktif. Dengan pendekatan yang komprehensif, Anda dapat memastikan node Chainlink Anda tetap aman dan andal.

Deteksi Aktivitas Mencurigakan

Deteksi dini aktivitas mencurigakan adalah kunci untuk mencegah insiden keamanan yang lebih besar. Hal ini membutuhkan pemantauan yang cermat terhadap berbagai metrik dan log node. Perubahan yang tidak biasa dalam lalu lintas jaringan, pola transaksi yang tidak terduga, atau peningkatan yang signifikan dalam penggunaan sumber daya sistem dapat mengindikasikan adanya aktivitas mencurigakan.

Alat dan Teknik Pemantauan Keamanan

Berbagai alat dan teknik dapat digunakan untuk memantau keamanan node Chainlink. Pilihan yang tepat bergantung pada kebutuhan dan sumber daya spesifik Anda. Namun, beberapa pendekatan umum meliputi:

- Monitoring Sistem Operasi: Memantau log sistem untuk mendeteksi aktivitas mencurigakan, seperti upaya akses yang tidak sah atau proses yang tidak dikenal.

- Monitoring Jaringan: Menganalisis lalu lintas jaringan untuk mengidentifikasi pola yang tidak biasa atau serangan yang mungkin terjadi.

- Monitoring Keamanan Aplikasi: Memantau log aplikasi Chainlink untuk mendeteksi kesalahan atau perilaku yang tidak terduga.

- Sistem Deteksi Intrusi (IDS): Menggunakan IDS untuk mendeteksi dan memperingatkan tentang aktivitas jahat yang mencoba masuk ke dalam sistem.

- Analisis Log Terpusat: Mengumpulkan dan menganalisis log dari berbagai sumber untuk mendapatkan gambaran yang lebih komprehensif tentang keamanan node.

Pentingnya Audit Keamanan Berkala

Melakukan audit keamanan secara berkala sangat penting untuk mengidentifikasi kerentanan keamanan yang mungkin terlewatkan selama operasi normal. Audit independen dapat memberikan perspektif eksternal yang berharga dan memastikan bahwa sistem keamanan Anda kuat dan efektif. Kegagalan untuk melakukan audit dapat mengakibatkan eksploitasi kerentanan yang tidak terdeteksi, yang dapat menyebabkan konsekuensi yang serius.

Ilustrasi Proses Pemantauan dan Respon Terhadap Ancaman

Bayangkan skenario berikut: Sistem pemantauan Anda mendeteksi lonjakan tiba-tiba dalam lalu lintas jaringan yang tidak biasa dari alamat IP yang tidak dikenal. Sistem ini kemudian memicu peringatan, memberitahu tim keamanan Anda. Tim keamanan akan menyelidiki peringatan tersebut, menganalisis log, dan menentukan apakah aktivitas tersebut memang berbahaya. Jika memang berbahaya, mereka akan mengambil tindakan segera, seperti memblokir alamat IP yang mencurigakan, memeriksa sistem untuk adanya malware, dan memperbarui konfigurasi keamanan node. Proses ini akan didokumentasikan dengan cermat, memungkinkan untuk analisis dan perbaikan berkelanjutan. Alur kerja ini melibatkan integrasi antara sistem monitoring, tim keamanan, dan prosedur tanggap darurat yang jelas.